Je mehr Sie Ihren Laptop, Ihr Smartphone oder Ihr Tablet nutzen, desto mehr verlieren Sie bei Diebstahl. Die materiellen Kosten des Schadens können von Ihrer Versicherung übernommen werden, aber bedenken Sie, dass Ihre E-Mail jetzt in fremden Händen ist – ebenso wie Ihre Internethistorie, die wahrscheinlich Details zu Ihrem Einkauf und Ihrer Bank enthält. Das schlimmste Szenario ist, dass Ihr Telefon oder Computer Sie automatisch bei Websites wie Facebook anmeldet, die eine Fundgrube an wertvollen persönlichen Informationen sind.

Walkthrough

Klicken Sie hier, um unsere Schritt-für-Schritt-Anleitung zum Einrichten des kostenlosen Beute-Tracking-Tools auf einem Android-Telefon oder -Tablet anzuzeigen

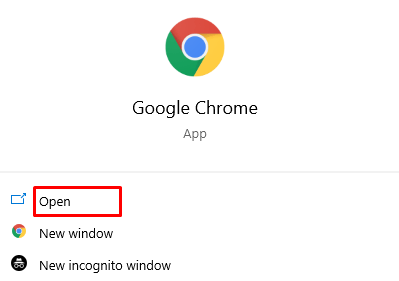

Sie können sich durch die Verwendung von Passwörtern und PIN-Codes schützen, aber dies schützt nicht unbedingt Ihre Daten und hilft auch nicht, Ihr Eigentum schneller wiederzuerlangen. Glücklicherweise besteht eine gute Chance, dass Ihr gestohlenes Telefon oder Computer wieder mit dem Internet verbunden wird – entweder automatisch oder wenn sich ein unvorsichtiger Dieb anmeldet. Mit der richtigen Software kann Ihre gestohlene Hardware dazu gebracht werden, leise nach Hause zu telefonieren und Informationen zu erhalten, die Ihnen helfen können, sie aufzuspüren. Alternativ können Sie einen Anti-Diebstahl-Dienst vorbereiten, um alle gespeicherten Daten zu vernichten, sobald das Gerät im Internet eincheckt.

wie man psp-Spiele auf ps vita mit dem pc setzt

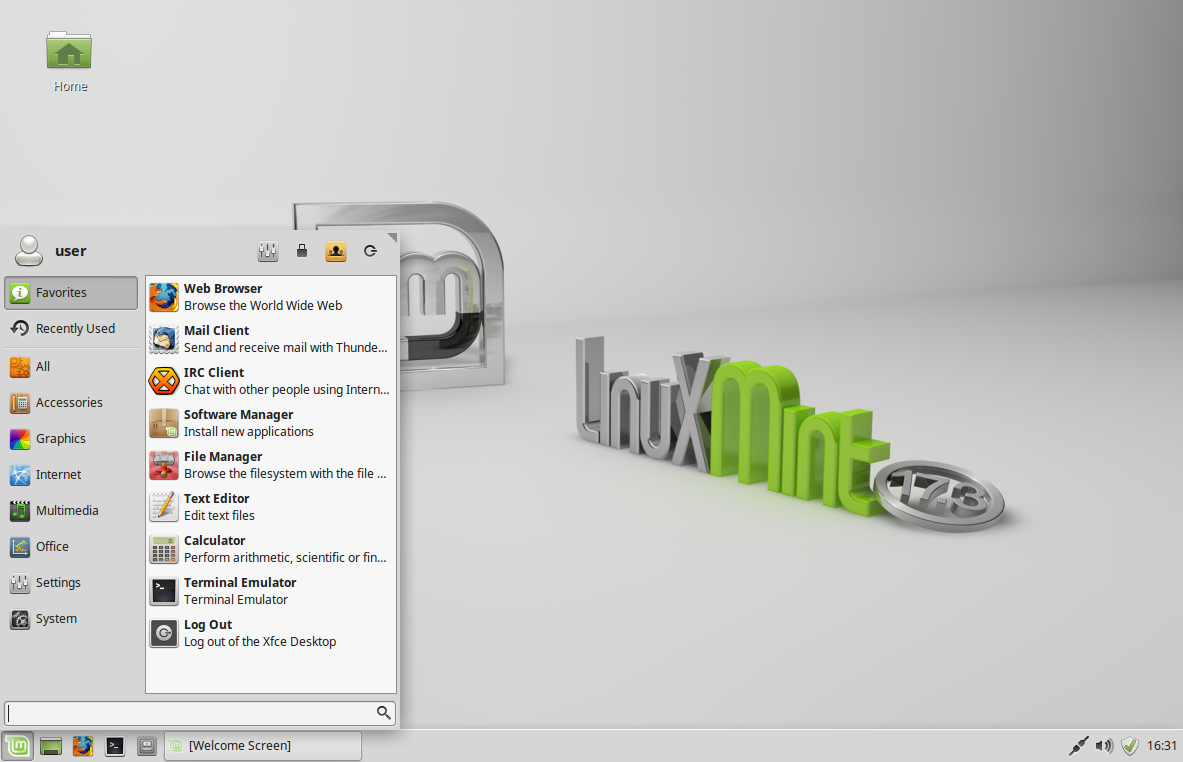

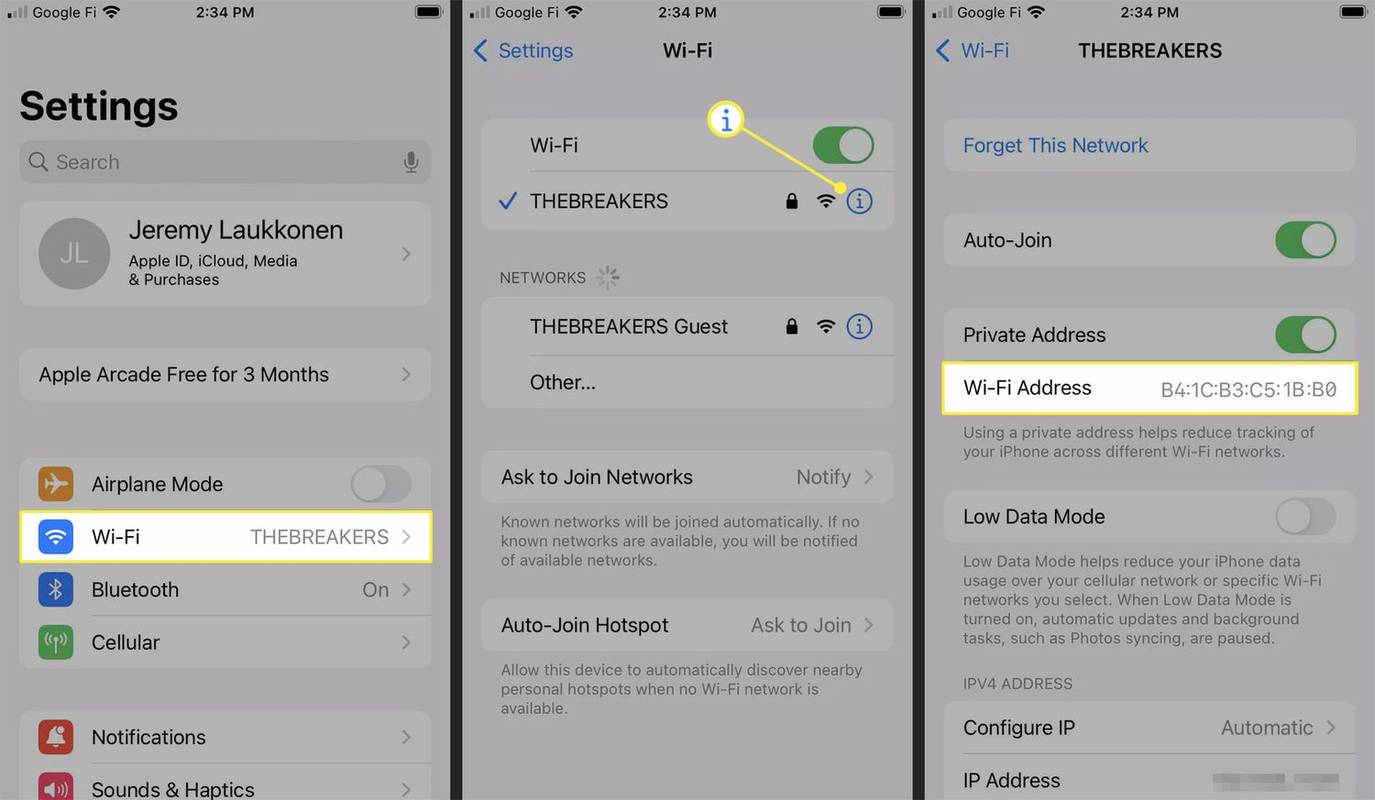

Einige Geräte, z. B. iOS-Hardware, sind mit vorinstallierten Funktionen zur Verfolgung und zum Fernlöschen ausgestattet. Sie müssen den Dienst nur aktivieren. Andere, wie bestimmte Dell Vostro-Laptops, verfügen über ein Jahresabonnement für Tracking- und Remote-Löschdienste. Wenn Sie jedoch ein Android-Gerät oder einen Laptop ohne vorinstallierte Anti-Diebstahl-Software verwenden, müssen Sie etwas selbst installieren.

Wo in der Welt?

Das erste, was Sie wahrscheinlich über ein gestohlenes Gerät wissen möchten, ist, wo es sich jetzt befindet. Geräte mit GPS können normalerweise ihren eigenen Standort mit hoher Genauigkeit melden, solange sie sich im Freien oder in der Nähe eines Fensters befinden. Allerdings können auch nicht mit GPS ausgestattete Geräte wie Laptops und reine Wi-Fi-Tablets mithilfe der Standort-API von Google oft eine gespenstisch genaue Standortbestimmung erhalten. Dies funktioniert durch das Mining der Daten, die von den Street View-Autos von Google gesammelt wurden, einschließlich der geografischen Standorte von drahtlosen Basisstationen. Indem Sie abfragen, welche Basisstationen Ihr Gerät sehen kann, und dies mit den Daten von Google abgleichen, können Sie eine überraschend genaue Schätzung – in einigen Fällen bis auf wenige Meter – des Standorts eines Geräts erzielen.

Dieser Ansatz funktioniert am besten, wenn viele drahtlose Netzwerke zu überwachen sind. Wenn dies nicht der Fall ist, können Sie auch versuchen, den Standort Ihres Geräts anhand seiner IP-Adresse zu erraten. Dies ist eine viel weniger genaue Methode – eine Adresse kann sich überall in einem Gebiet mit einem Durchmesser von bis zu mehreren Meilen befinden – aber es ist ein Ausgangspunkt.

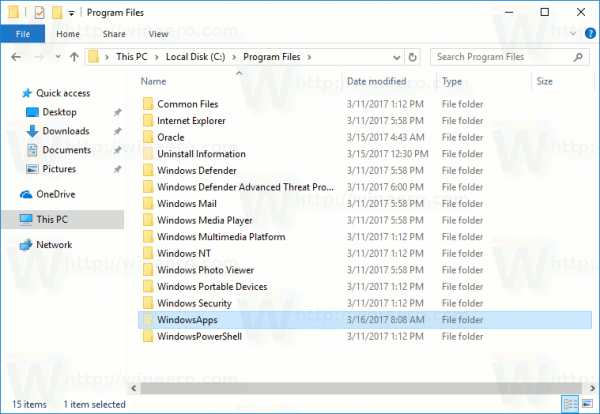

Verfolgung eines gestohlenen Laptops

Es gibt viele Tracking-Optionen, einschließlich einiger sehr hochwertiger, teurer Software, die sich an IT-Manager mit vielen zu betreuenden Geräten richtet. Für Verbraucher gibt es einige hochwertige Pakete, die einfach einzurichten sind.

Google Authenticator auf neues Telefon übertragen

Für diejenigen, die gerne Geld ausgeben, können Sie sich für einen Service wie den LoJack für Laptops von Absolute Software entscheiden, der Ihnen für ein Jahr Versicherungsschutz weniger als 30 £ inkl. MwSt. einbringt. Im Gegenzug erhalten Sie die Möglichkeit, Ihren Laptop aus der Ferne zu sperren und eine unverrückbare Nachricht auf dem Bildschirm anzuzeigen – vielleicht Ihre Telefonnummer oder Details einer Belohnung für die sichere Rückgabe Ihres Geräts.

Alternativ können Sie Ihren Laptop für gestohlen erklären, was eine dramatischere Reaktion hervorruft. Unter diesen Umständen beginnt LoJack stillschweigend mit der Erfassung von Bildschirmfotos und der Protokollierung von Tastenanschlägen und sendet sie zusammen mit den Geolokalisierungsdaten an das Absolute Monitoring Center zurück. Auf diese Weise kann das Unternehmen ein detailliertes Beweisdossier über den Standort des Laptops und die dafür verantwortliche Person erstellen, das dann an die Polizei weitergegeben wird.

Nächste Seite