Wie Sie vielleicht bereits wissen, sind alle im letzten Jahrzehnt veröffentlichten Intel-CPUs von einem schwerwiegenden Problem betroffen. Ein speziell fehlerhafter Code kann verwendet werden, um die privaten Daten eines anderen Prozesses zu stehlen, einschließlich vertraulicher Daten wie Kennwörter, Sicherheitsschlüssel usw. Sogar ein Browser mit aktiviertem JavaScript kann als Angriffsvektor verwendet werden. Wenn Sie ein Google Chrome / Chromium-Nutzer sind, können Sie Folgendes tun.

Werbung

Wenn Sie sich der Meltdown- und Spectre-Schwachstellen nicht bewusst sind, haben wir sie in diesen beiden Artikeln ausführlich behandelt:

- Microsoft führt eine Notfallkorrektur für Meltdown- und Spectre-CPU-Fehler ein

- Hier finden Sie Korrekturen für Windows 7 und 8.1 für Meltdown- und Spectre-CPU-Fehler

Kurz gesagt, sowohl Meltdown- als auch Spectre-Schwachstellen ermöglichen es einem Prozess, die privaten Daten eines anderen Prozesses zu lesen, auch von außerhalb einer virtuellen Maschine. Dies ist möglich, weil Intel implementiert hat, wie die CPUs Daten vorab abrufen. Dies kann nicht nur durch Patchen des Betriebssystems behoben werden. Das Update umfasst die Aktualisierung des Betriebssystemkerns sowie ein CPU-Mikrocode-Update und möglicherweise sogar ein UEFI / BIOS / Firmware-Update für einige Geräte, um die Exploits vollständig abzuschwächen.

Der Angriff kann auch nur mit JavaScript über einen Browser ausgeführt werden.

Heute ist eine neue Version von Google Chrome erhältlich. Chrome 63.0.3239.132 enthält eine Reihe von Sicherheitskorrekturen, jedoch keine speziellen Korrekturen für Meltdown- und Spectre-Sicherheitsanfälligkeiten. Sie können die vollständige Standortisolierung manuell aktivieren, um sich vor den genannten Sicherheitsanfälligkeiten zu schützen.

Was ist vollständige Standortisolation?

Site Isolation ist eine Sicherheitsfunktion in Chrome, die zusätzlichen Schutz gegen einige Arten von Sicherheitslücken bietet. Dies erschwert es nicht vertrauenswürdigen Websites, auf Informationen von Ihren Konten auf anderen Websites zuzugreifen oder diese zu stehlen.

Websites können im Browser normalerweise nicht auf die Daten des anderen zugreifen, da Code die Richtlinie für denselben Ursprung erzwingt. Gelegentlich finden sich Sicherheitslücken in diesem Code, und böswillige Websites versuchen möglicherweise, diese Regeln zu umgehen, um andere Websites anzugreifen. Das Chrome-Team ist bestrebt, solche Fehler so schnell wie möglich zu beheben.

Site Isolation bietet eine zweite Verteidigungslinie, um den Erfolg solcher Schwachstellen zu verringern. Es stellt sicher, dass Seiten von verschiedenen Websites immer unterschiedlichen Prozessen zugeordnet werden, die jeweils in einer Sandbox ausgeführt werden, die die zulässigen Funktionen des Prozesses einschränkt. Es verhindert auch, dass der Prozess bestimmte Arten von vertraulichen Dokumenten von anderen Sites empfängt. Infolgedessen ist es für eine böswillige Website schwieriger, Daten von anderen Websites zu stehlen, selbst wenn sie in ihrem eigenen Prozess gegen einige der Regeln verstoßen kann.

Die vollständige Site-Isolation ist in Google Chrome 64 standardmäßig aktiviert.

In der aktuellen Version von Google Chrome können Sie die vollständige Site-Isolierung manuell aktivieren. Dies bietet zusätzlichen Schutz vor den Schwachstellen Meltdown und Spectre.

Sichern Sie Google Chrome gegen Meltdown- und Spectre-Schwachstellen

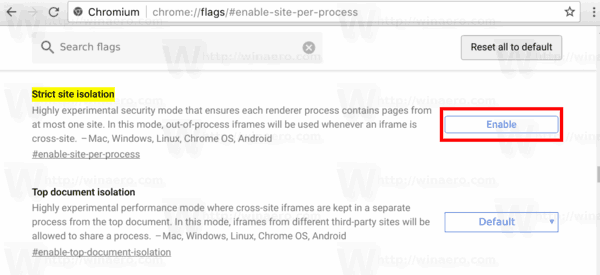

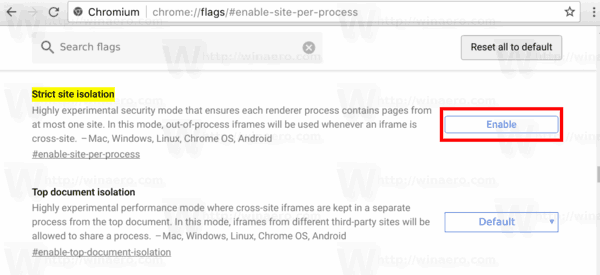

- Öffnen Sie Google Chrome.

- Art

chrome: // flags / # enable-site-per-processin der Adressleiste. - Aktivieren Sie das Flag 'Strikte Site-Isolation' über die Schaltfläche neben der Flag-Beschreibung.

Beachten Sie, dass das Aktivieren der vollständigen Site-Isolation die Speichernutzung erhöht. Google gibt an, dass dies 10 bis 20% mehr als üblich sein kann. Administratoren können die Site-Isolation von Chrome für alle Sites aktivieren oder eine Liste von Websites auswählen, die in ihrem eigenen Rendering-Prozess ausgeführt werden sollen.

Es ist erwähnenswert, dass Firefox einen anderen Schutzmechanismus verwendet. Wenn Sie ein Firefox-Benutzer sind, lesen Sie bitte den folgenden Artikel:

Firefox 57.0.4 wurde mit Meltdown- und Spectre-Angriffsumgehung veröffentlicht

Warum funktioniert einer meiner Airpods nicht?

Das ist es.