Wireshark ist der weltweit am häufigsten verwendete Protokollanalysator. Indem Sie es verwenden, können Sie alles überprüfen, was in Ihrem Netzwerk vor sich geht, verschiedene Probleme beheben, Ihren Netzwerkverkehr mit verschiedenen Tools analysieren und filtern usw.

Wenn Sie mehr über Wireshark und das Filtern nach Port erfahren möchten, lesen Sie unbedingt weiter.

Was genau ist Portfilterung?

Die Portfilterung stellt eine Möglichkeit dar, Pakete (Nachrichten von verschiedenen Netzwerkprotokollen) anhand ihrer Portnummer zu filtern. Diese Portnummern werden für TCP- und UDP-Protokolle verwendet, die bekanntesten Übertragungsprotokolle. Die Portfilterung stellt eine Form des Schutzes Ihres Computers dar, da Sie durch die Portfilterung bestimmte Ports zulassen oder blockieren können, um verschiedene Vorgänge innerhalb des Netzwerks zu verhindern.

Es gibt ein gut etabliertes System von Ports, die für verschiedene Internetdienste wie Dateiübertragung, E-Mail usw. verwendet werden. Tatsächlich gibt es über 65.000 verschiedene Ports. Sie existieren im Allow- oder Closed-Modus. Einige Anwendungen im Internet können diese Ports öffnen, wodurch Ihr Computer anfälliger für Hacker und Viren wird.

Durch die Verwendung von Wireshark können Sie verschiedene Pakete basierend auf ihrer Portnummer filtern. Warum würden Sie das tun wollen? Denn auf diese Weise können Sie alle Pakete herausfiltern, die Sie aus verschiedenen Gründen nicht auf Ihrem Computer haben möchten.

Was sind die wichtigen Häfen?

Es gibt 65.535 Ports. Sie lassen sich in drei verschiedene Kategorien einteilen: Ports von 0 – 1023 sind bekannte Ports, und sie sind gängigen Diensten und Protokollen zugeordnet. Dann sind von 1024 bis 49151 registrierte Ports – sie werden von ICANN einem bestimmten Dienst zugewiesen. Und öffentliche Ports sind Ports von 49152-65535, sie können von jedem Dienst verwendet werden. Unterschiedliche Ports werden für unterschiedliche Protokolle verwendet.

Wenn Sie mehr über die häufigsten erfahren möchten, sehen Sie sich die folgende Liste an:

| Port-Nummer | Dienstname | Protokoll |

| 20, 21 | Dateiübertragungsprotokoll – FTP | TCP |

| 22 | Sichere Shell – SSH | TCP und UDP |

| 23 | Telnet | TCP |

| 25 | Simple Mail Transfer Protocol | TCP |

| 53 | Domain Name System – DNS | TCP und UDP |

| 67/68 | Dynamic Host Configuration Protocol – DHCP | UDP |

| 80 | HyperText-Übertragungsprotokoll – HTTP | TCP |

| 110 | Postprotokoll – POP3 | TCP |

| 123 | Network Time Protocol – NTP | UDP |

| 143 | Internet Message Access Protocol (IMAP4) | TCP und UDP |

| 161/162 | Einfaches Netzwerkverwaltungsprotokoll – SNMP | TCP und UDP |

| 443 | HTTP mit Secure Sockets Layer – HTTPS (HTTP über SSL/TLS) | TCP |

Analyse in Wireshark

Der Analyseprozess in Wireshark repräsentiert die Überwachung verschiedener Protokolle und Daten innerhalb eines Netzwerks.

Bevor wir mit dem Analyseprozess beginnen, vergewissern Sie sich, dass Sie die Art des Datenverkehrs kennen, den Sie analysieren möchten, und die verschiedenen Arten von Geräten, die Datenverkehr aussenden:

- Wird der Promiscuous-Modus unterstützt? Wenn Sie dies tun, kann Ihr Gerät Pakete sammeln, die ursprünglich nicht für Ihr Gerät bestimmt sind.

- Welche Geräte haben Sie in Ihrem Netzwerk? Es ist wichtig zu bedenken, dass verschiedene Arten von Geräten unterschiedliche Pakete übertragen.

- Welche Art von Traffic möchten Sie analysieren? Die Art des Datenverkehrs hängt von den Geräten in Ihrem Netzwerk ab.

Zu wissen, wie man verschiedene Filter verwendet, ist äußerst wichtig, um die beabsichtigten Pakete zu erfassen. Diese Filter werden vor dem Prozess der Paketerfassung verwendet. Wie arbeiten Sie? Indem Sie einen bestimmten Filter setzen, entfernen Sie sofort den Verkehr, der die angegebenen Kriterien nicht erfüllt.

Warum schaltet sich mein Vizio-Fernseher ständig ein?

Innerhalb von Wireshark wird eine Syntax namens Berkley Packet Filter (BPF)-Syntax zum Erstellen verschiedener Erfassungsfilter verwendet. Da dies die Syntax ist, die am häufigsten in der Paketanalyse verwendet wird, ist es wichtig zu verstehen, wie sie funktioniert.

Die Berkley Packet Filter-Syntax erfasst Filter basierend auf verschiedenen Filterausdrücken. Diese Ausdrücke bestehen aus einem oder mehreren Primitiven, und Primitiven bestehen aus einem Bezeichner (Werte oder Namen, die Sie in verschiedenen Paketen zu finden versuchen), gefolgt von einem oder mehreren Qualifizierern.

Qualifier können in drei verschiedene Arten unterteilt werden:

- Typ – Mit diesen Qualifizierern geben Sie an, was der Bezeichner darstellt. Typqualifizierer umfassen port, net und host.

- Dir (Richtung) – diese Qualifizierer werden verwendet, um eine Übertragungsrichtung anzugeben. Auf diese Weise markiert src die Quelle und dst das Ziel.

- Proto (Protokoll) – Mit Protokollkennzeichnern können Sie das spezifische Protokoll angeben, das Sie erfassen möchten.

Sie können eine Kombination verschiedener Qualifier verwenden, um Ihre Suche herauszufiltern. Außerdem können Sie Operatoren verwenden: Sie können beispielsweise den Verkettungsoperator (&/and), den Negationsoperator (!/not) usw. verwenden.

Hier sind einige Beispiele für Erfassungsfilter, die Sie in Wireshark verwenden können:

| Filter | Beschreibung |

| Host 192.168.1.2 | Der gesamte Datenverkehr im Zusammenhang mit 192.168.1.2 |

| TCP-Port 22 | Der gesamte mit Port 22 verbundene Datenverkehr |

| Quelle 192.168.1.2 | Der gesamte Datenverkehr von 192.168.1.2 |

Es ist möglich, Erfassungsfilter in den Protokoll-Header-Feldern zu erstellen. Die Syntax sieht folgendermaßen aus: proto[offset:size(optional)]=value. Hier steht proto für das Protokoll, das Sie filtern möchten, offset für die Position des Werts im Header des Pakets, size für die Länge der Daten und value für die Daten, nach denen Sie suchen.

Anzeigefilter in Wireshark

Im Gegensatz zu Erfassungsfiltern verwerfen Anzeigefilter keine Pakete, sie verstecken sie einfach während der Anzeige. Dies ist eine gute Option, da Sie Pakete nach dem Verwerfen nicht mehr wiederherstellen können.

Anzeigefilter werden verwendet, um zu prüfen, ob ein bestimmtes Protokoll vorhanden ist. Wenn Sie beispielsweise Pakete anzeigen möchten, die ein bestimmtes Protokoll enthalten, können Sie den Namen des Protokolls in die Symbolleiste des Anzeigefilters von Wireshark eingeben.

Andere Optionen

Es gibt verschiedene andere Optionen, die Sie verwenden können, um Pakete in Wireshark zu analysieren, je nach Ihren Bedürfnissen.

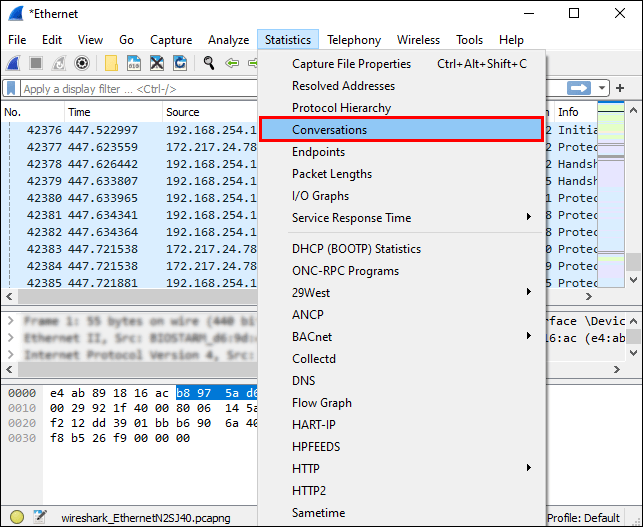

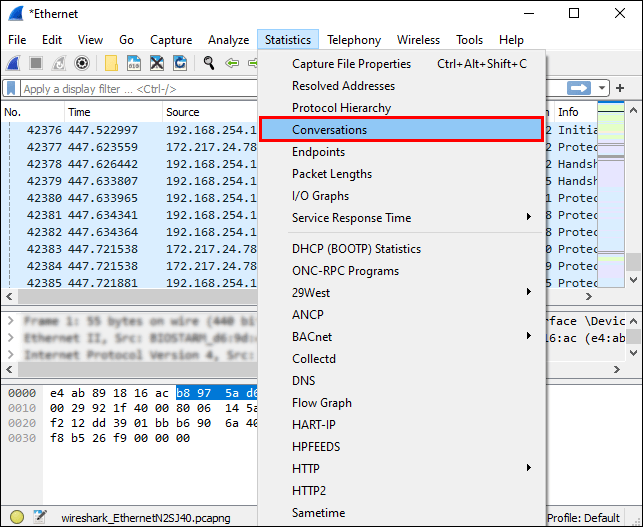

- Unter dem Statistikfenster in Wireshark finden Sie verschiedene grundlegende Tools, mit denen Sie Pakete analysieren können. Beispielsweise können Sie das Conversations-Tool verwenden, um den Datenverkehr zwischen zwei verschiedenen IP-Adressen zu analysieren.

- Unter dem Fenster Experteninfos können Sie Anomalien oder ungewöhnliches Verhalten in Ihrem Netzwerk analysieren.

Filtern nach Port in Wireshark

Das Filtern nach Port in Wireshark ist dank der Filterleiste, mit der Sie einen Anzeigefilter anwenden können, einfach.

Wenn Sie beispielsweise Port 80 filtern möchten, geben Sie Folgendes in die Filterleiste ein: |_+_|. Sie können auch |_+_| eingeben statt ==, da sich eq auf gleich bezieht.

Sie können auch mehrere Ports gleichzeitig filtern. Die || Zeichen werden in diesem Fall verwendet.

Wenn Sie beispielsweise die Ports 80 und 443 filtern möchten, geben Sie Folgendes in die Filterleiste ein: |_+_| oder |_+_|.

Weitere häufig gestellte Fragen

Wie filtere ich Wireshark nach IP-Adresse und Port?

Es gibt mehrere Möglichkeiten, Wireshark nach IP-Adresse zu filtern:

1. Wenn Sie an einem Paket mit einer bestimmten IP-Adresse interessiert sind, geben Sie diese in die Filterleiste ein: |_+_|

2. Wenn Sie an Paketen interessiert sind, die von einer bestimmten IP-Adresse kommen, geben Sie diese in die Filterleiste ein: |_+_|

3. Wenn Sie an Paketen interessiert sind, die an eine bestimmte IP-Adresse gehen, geben Sie diese in die Filterleiste ein: |_+_|

Wenn Sie zwei Filter anwenden möchten, z. B. IP-Adresse und Portnummer, sehen Sie sich das nächste Beispiel an: |_+_| Da && Symbole für und darstellen, können Sie durch Schreiben dies Ihre Suche nach IP-Adresse (192.168.1.199) und Portnummer (tcp.port eq 443) filtern.

winaero wei tool windows 10

Wie erfasst Wireshark Port-Traffic?

Wireshark erfasst den gesamten Netzwerkverkehr während er passiert. Es erfasst den gesamten Portverkehr und zeigt Ihnen alle Portnummern in den spezifischen Verbindungen.

Wenn Sie die Erfassung starten möchten, gehen Sie folgendermaßen vor:

1. Öffnen Sie Wireshark.

2. Tippen Sie auf Erfassen.

3. Wählen Sie Schnittstellen aus.

4. Tippen Sie auf Start.

So überprüfen Sie, ob das Kindle-Feuer einen Virus enthält

Wenn Sie sich auf eine bestimmte Portnummer konzentrieren möchten, können Sie die Filterleiste verwenden.

Wenn Sie die Aufnahme stoppen möchten, drücken Sie „Strg + E“.

Was ist der Erfassungsfilter für eine DHCP-Option?

Die DHCP-Option (Dynamic Host Configuration Protocol) stellt eine Art Netzwerkverwaltungsprotokoll dar. Es wird verwendet, um Geräten, die mit dem Netzwerk verbunden sind, automatisch IP-Adressen zuzuweisen. Durch die Verwendung einer DHCP-Option müssen Sie verschiedene Geräte nicht manuell konfigurieren.

Wenn Sie nur die DHCP-Pakete in Wireshark sehen möchten, geben Sie bootp in die Filterleiste ein. Warum booten? Weil es die ältere Version von DHCP darstellt und beide die gleichen Portnummern verwenden – 67 und 68.

Warum sollte ich Wireshark verwenden?

Die Verwendung von Wireshark hat zahlreiche Vorteile, von denen einige sind:

1. Es ist kostenlos – Sie können Ihren Netzwerkverkehr völlig kostenlos analysieren!

2. Es kann für verschiedene Plattformen verwendet werden – Sie können Wireshark unter Windows, Linux, Mac, Solaris usw. verwenden.

3. Es ist detailliert – Wireshark bietet eine tiefgreifende Analyse zahlreicher Protokolle.

4. Es bietet Live-Daten – diese Daten können aus verschiedenen Quellen wie Ethernet, Token Ring, FDDI, Bluetooth, USB usw. gesammelt werden.

5. Es ist weit verbreitet – Wireshark ist der beliebteste Netzwerkprotokollanalysator.

Wireshark beißt nicht!

Jetzt haben Sie mehr über Wireshark, seine Fähigkeiten und Filteroptionen erfahren. Wenn Sie sicher sein möchten, dass Sie jede Art von Netzwerkproblemen beheben und identifizieren oder die in Ihrem Netzwerk ein- und ausgehenden Daten überprüfen und so sicher halten können, sollten Sie unbedingt Wireshark ausprobieren.

Haben Sie schon einmal Wireshark verwendet? Erzählen Sie uns davon im Kommentarbereich unten.

![Beste VPN-Erweiterungen für Chrome [2023]](https://www.macspots.com/img/other/E5/best-vpn-extensions-for-chrome-2023-1.jpg)