Der Windows Update-Client wurde gerade zur Liste der LoLBins-Angreifer hinzugefügt, mit denen Angreifer bösartigen Code auf Windows-Systemen ausführen können. Auf diese Weise geladen, kann der schädliche Code den Systemschutzmechanismus umgehen.

Wie man Word-Doc in JPEG umwandelt

Wenn Sie mit LoLBins nicht vertraut sind, handelt es sich um von Microsoft signierte ausführbare Dateien, die heruntergeladen oder mit dem Betriebssystem gebündelt werden. Diese können von Drittanbietern verwendet werden, um der Erkennung beim Herunterladen, Installieren oder Ausführen von Schadcode zu entgehen. Der Windows Update-Client (wuauclt) scheint einer von ihnen zu sein.

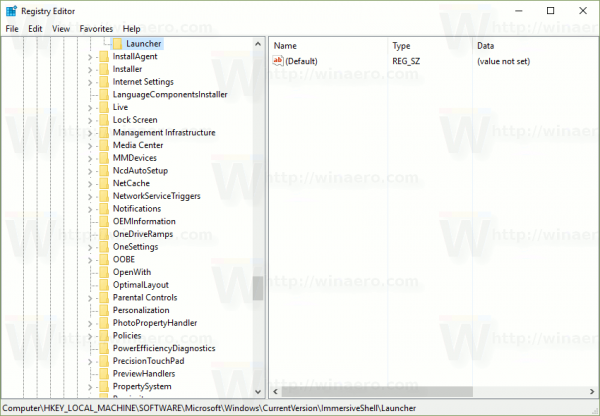

Das Tool befindet sich unter% windir% system32 wuauclt.exe und dient zur Steuerung von Windows Update (einige seiner Funktionen) über die Befehlszeile.

MDSec-Forscher David Middlehurst entdeckt Dieses Wuauclt kann auch von Angreifern verwendet werden, um schädlichen Code auf Windows 10-Systemen auszuführen, indem er aus einer beliebigen speziell gestalteten DLL mit den folgenden Befehlszeilenoptionen geladen wird:

wuauclt.exe / UpdateDeploymentProvider [path_to_dll] / RunHandlerComServerDer Teil Full_Path_To_DLL ist der absolute Pfad zur speziell gestalteten DLL-Datei des Angreifers, die beim Anhängen Code ausführen würde. Durch die Ausführung mit dem Windows Update-Client können Angreifer Antiviren-, Anwendungssteuerungs- und Validierungsschutz für digitale Zertifikate umgehen. Das Schlimmste ist, dass Middlehurst auch eine Probe gefunden hat, die sie in freier Wildbahn verwendet.

So finden Sie unbekannte Anrufer heraus

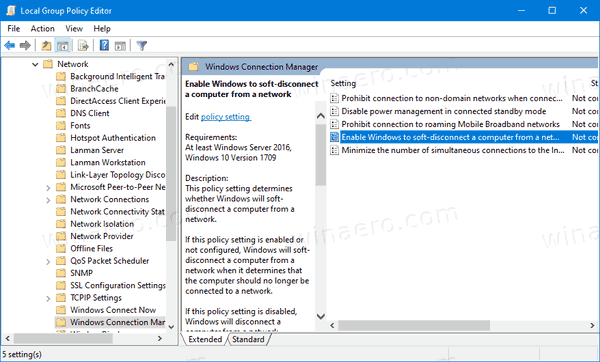

Es ist erwähnenswert, dass früher festgestellt wurde, dass Microsoft Defender die Möglichkeit dazu enthielt Laden Sie eine beliebige Datei aus dem Internet herunter und umgehen Sie die Sicherheitsüberprüfungen. Glücklicherweise hat Microsoft ab Windows Defender Antimalware Client Version 4.18.2009.2-0 die entsprechende Option aus der App entfernt und kann nicht mehr für leise Dateidownloads verwendet werden.

Quelle: Bleeping Computer